|

Компьютерные хлопоты

| |

| tvorez | Дата: Вторник, 05.01.2010, 13:17 | Сообщение # 1 |

Писатель

Группа: Друзья

Сообщений: 4785

Статус: Offline

| Эту тему я думаю стоит тут "прицепить" так как все мы работаем через нашего Железного друга и его проблемы становятся нашими проблемами. Предлагаю тему использовать для задания вопросов и получения ответов на эту животрепещущую тему.

Ну и раз я ее открыл то и начну пожалуй с вашего разрешения

QS Тема все актуальней и актуальней поэтому я допишу маленькую преамбулу!

Троянские программы различаются между собой по тем действиям, которые они производят на зараженном компьютере.

Backdoor — троянские утилиты удаленного администрирования

Троянские программы этого класса являются утилитами удаленного администрирования компьютеров в сети. По своей функциональности они во многом напоминают различные системы администрирования, разрабатываемые и распространяемые фирмами-производителями программных продуктов.

Единственная особенность этих программ заставляет классифицировать их как вредные троянские программы: отсутствие предупреждения об инсталляции и запуске. При запуске «троянец» устанавливает себя в системе и затем следит за ней, при этом пользователю не выдается никаких сообщений о действиях троянца в системе. Более того, ссылка на «троянца» может отсутствовать в списке активных приложений. В результате «пользователь» этой троянской программы может и не знать о ее присутствии в системе, в то время как его компьютер открыт для удаленного управления.

Утилиты скрытого управления позволяют делать с компьютером все, что в них заложил автор: принимать или отсылать файлы, запускать и уничтожать их, выводить сообщения, стирать информацию, перезагружать компьютер и т. д. В результате эти троянцы могут быть использованы для обнаружения и передачи конфиденциальной информации, для запуска вирусов, уничтожения данных и т. п. — пораженные компьютеры оказываются открытыми для злоумышленных действий хакеров.

Таким образом, троянские программы данного типа являются одним из самых опасных видов вредоносного программного обеспечения, поскольку в них заложена возможность самых разнообразных злоумышленных действий, присущих другим видам троянских программ.

Отдельно следует отметить группу бэкдоров, способных распространяться по сети и внедряться в другие компьютеры, как это делают компьютерные черви. Отличает такие «троянцы» от червей тот факт, что они распространяются по сети не самопроизвольно (как черви), а только по специальной команде «хозяина», управляющего данной копией троянской программы.

Trojan-PSW — воровство паролей

Троянская программа

Данное семейство объединяет троянские программы, «ворующие» различную информацию с зараженного компьютера, обычно — системные пароли (PSW — Password-Stealing-Ware). При запуске PSW-троянцы ищут сиcтемные файлы, хранящие различную конфиденциальную информацию (обычно номера телефонов и пароли доступа к интернету) и отсылают ее по указанному в коде «троянца» электронному адресу или адресам.

Существуют PSW-троянцы, которые сообщают и другую информацию о зараженном компьютере, например, информацию о системе (размер памяти и дискового пространства, версия операционной системы), тип используемого почтового клиента, IP-адрес и т. п. Некоторые троянцы данного типа «воруют» регистрационную информацию к различному программному обеспечению, коды доступа к сетевым играм и прочее.

Trojan-AOL — семейство троянских программ, «ворующих» коды доступа к сети AOL (America Online). Выделены в особую группу по причине своей многочисленности.

Trojan-Clicker — интернет-кликеры

Семейство троянских программ, основная функция которых — организация несанкционированных обращений к интернет-ресурсам (обычно к веб-страницам). Достигается это либо посылкой соответствующих команд браузеру, либо заменой системных файлов, в которых указаны «стандартные» адреса интернет-ресурсов (например, файл hosts в MS Windows).

У злоумышленника могут быть следующие цели для подобных действий:

* увеличение посещаемости каких-либо сайтов с целью увеличения показов рекламы;

* организация DoS-атаки (Denial of Service) на какой-либо сервер;

* привлечение потенциальных жертв для заражения вирусами или троянскими программами.

Trojan-Downloader — доставка прочих вредоносных программ

Троянские программы этого класса предназначены для загрузки и установки на компьютер-жертву новых версий вредоносных программ, установки «троянцев» или рекламных систем. Загруженные из интернета программы затем либо запускаются на выполнение, либо регистрируются «троянцем» на автозагрузку в соответствии с возможностями операционной системы. Данные действия при этом происходят без ведома пользователя.

Информация об именах и расположении загружаемых программ содержится в коде и данных троянца или скачивается троянцем с «управляющего» интернет-ресурса (обычно с веб-страницы).

Trojan-Dropper — инсталляторы прочих вредоносных программ

Троянские программы этого класса написаны в целях скрытной инсталляции других программ и практически всегда используются для «подсовывания» на компьютер-жертву вирусов или других троянских программ.

Данные троянцы обычно без каких-либо сообщений (либо с ложными сообщениями об ошибке в архиве или неверной версии операционной системы) сбрасывают на диск в какой-либо каталог (в корень диска C:, во временный каталог, в каталоги Windows) другие файлы и запускают их на выполнение.

Обычно структура таких программ следующая:

Основной код

Файл 1

Файл 2

...

«Основной код» выделяет из своего файла остальные компоненты (файл 1, файл 2, ...), записывает их на диск и открывает их (запускает на выполнение).

Обычно один (или более) компонентов являются троянскими программами, и как минимум один компонент является «обманкой»: программой-шуткой, игрой, картинкой или чем-то подобным. «Обманка» должна отвлечь внимание пользователя и/или продемонстрировать то, что запускаемый файл действительно делает что-то «полезное», в то время как троянская компонента инсталлируется в систему.

* В результате использования программ данного класса хакеры достигают двух целей:

* скрытная инсталляция троянских программ и/или вирусов;

* защита от антивирусных программ, поскольку не все из них в состоянии проверить все компоненты внутри файлов этого типа.

Trojan-Proxy — троянские прокси-сервера

Семейство троянских программ, скрытно осуществляющих анонимный доступ к различным интернет-ресурсам. Обычно используются для рассылки спама.

Trojan-Spy — шпионские программы

Данные троянцы осуществляют электронный шпионаж за пользователем зараженного компьютера: вводимая с клавиатуры информация, снимки экрана, список активных приложений и действия пользователя с ними сохраняются в какой-либо файл на диске и периодически отправляются злоумышленнику.

Троянские программы этого типа часто используются для кражи информации пользователей различных систем онлайновых платежей и банковских систем.

Trojan — прочие троянские программы

К данным троянцам относятся те из них, которые осуществляют прочие действия, попадающие под определение троянских программ, т. е. разрушение или злонамеренная модификация данных, нарушение работоспособности компьютера и прочее.

В данной категории также присутствуют «многоцелевые» троянские программы, например, те из них, которые одновременно шпионят за пользователем и предоставляют proxy-сервис удаленному злоумышленнику.

Rootkit — сокрытие присутствия в операционной системе

Понятие rootkit пришло к нам из UNIX. Первоначально это понятие использовалось для обозначения набора инструментов, применяемых для получения прав root.

Так как инструменты типа rootkit на сегодняшний день «прижились» и на других ОС (в том числе, на Windows), то следует признать подобное определение rootkit морально устаревшим и не отвечающим реальному положению дел.

Таким образом, rootkit — программный код или техника, направленная на сокрытие присутствия в системе заданных объектов (процессов, файлов, ключей реестра и т.д.).

Для поведения Rootkit в классификации «Лаборатории Касперского» действуют правила поглощения: Rootkit — самое младшее поведение среди вредоносных программ. То есть, если Rootkit-программа имеет троянскую составляющую, то она детектируется как Trojan.

ArcBomb — «бомбы» в архивах

Представляют собой архивы, специально оформленные таким образом, чтобы вызывать нештатное поведение архиваторов при попытке разархивировать данные — зависание или существенное замедление работы компьютера или заполнение диска большим количеством «пустых» данных. Особенно опасны «архивные бомбы» для файловых и почтовых серверов, если на сервере используется какая-либо система автоматической обработки входящей информации — «архивная бомба» может просто остановить работу сервера.

Встречаются три типа подобных «бомб»: некорректный заголовок архива, повторяющиеся данные и одинаковые файлы в архиве.

Некорректный заголовок архива или испорченные данные в архиве могут привести к сбою в работе конкретного архиватора или алгоритма разархивирования при разборе содержимого архива.

Значительных размеров файл, содержащий повторяющиеся данные, позволяет заархивировать такой файл в архив небольшого размера (например, 5ГБ данных упаковываются в 200КБ RAR или в 480КБ ZIP-архив).

Огромное количество одинаковых файлов в архиве также практически не сказывается на размере архива при использовании специальных методов (например, существуют приемы упаковки 10100 одинаковых файлов в 30КБ RAR или 230КБ ZIP-архив).

Trojan-Notifier — оповещение об успешной атаке

Троянцы данного типа предназначены для сообщения своему «хозяину» о зараженном компьютере. При этом на адрес «хозяина» отправляется информация о компьютере, например, IP-адрес компьютера, номер открытого порта, адрес электронной почты и т. п. Отсылка осуществляется различными способами: электронным письмом, специально оформленным обращением к веб-странице «хозяина», ICQ-сообщением.

Данные троянские программы используются в многокомпонентных троянских наборах для извещения своего «хозяина» об успешной инсталляции троянских компонент в атакуемую систему.

|

| |

| |

| tvorez | Дата: Вторник, 05.01.2010, 13:20 | Сообщение # 2 |

Писатель

Группа: Друзья

Сообщений: 4785

Статус: Offline

| Возвращаясь к старому!

Тут есть такая напасть, усем ВНИМАНИЕ! В нете распространяется весьма неприятная штука вирус kido. Его неприятность в том что он использует для распространения Брешь в операционной системе XP в частности.

Уязвимости по трем незалоченым внешним портам, его проникновению практически ничего не препятствует. Вирус не обнаруживает себя так-как Операционная система не отслеживает внешние порты с адресами 445 и 139 работающих по TCP протоколу. Обнаружить и убить эту заразу непросто.

Проверьте на его наличие свой компьютер.

support.kaspersky.ru/faq?qid=208636215

Для чего скачайте программу kk.exe (киллер кидо) и запишите ее в каталог С (т.е. в корень в разархивированном виде) далее отключите все программы работающие на внешние порты если есть антивирус его нуно выключить, закрыть АСЮ, Торент, Эксплоеры закрыть, скайп и т.д. Затем нажать кнопочку "Пуск" в ХР и кнопочку "Выполнить" в открывшемля окне набрать указания для запуска терминального режима 'это команда "cmd" и кнопочку "ОК" (под оболочкой вы не поймаете гнуса). В черном окошке терминального режима набрать команду " C:\kk.exe -a" и нажать кнопку "inter" запустится сканер который в конце работы и укажет был ли компьютер инфицирован kido а заодно и убьет его. после выполнения чистки нужно закрыть окно и установить заплатки на ХР

сообразно!

После перезагрузится и запустить штатный антивирус. И пребудет с вами ТВОРЕЦ! oops Тоесть Я

KIDO весьма гнусен он ворует трафик у вас, собирает Виртуальный сервер за счет других!

|

| |

| |

| tvorez | Дата: Вторник, 05.01.2010, 13:44 | Сообщение # 3 |

Писатель

Группа: Друзья

Сообщений: 4785

Статус: Offline

| И все таки это случилось и мы потеряли управление над своим "Другом". Что-ж тогда примем меры к возвращение его в лоно послушания!

Тут случай нужду разделить я так думаю что если потеря так глобальна, то это не один Kido ему свойственна элегантность в работе. В тему вмешался скорее всего всеми "обажаемый" друг VIRUS.WIN32.Sality.z или его модификаторы WIN32.SECTOR.5 или WIN32.SECTOR.7 и борьба с ним интересней. Беда в том что он повреждает ветки реестра и шифрует их. Симптомы 1. Большинство программ перестают работать и “вылетают” с критической ошибкой

2. Загрузка в безопасном режиме невозможна - вирус портит ветки реестра

3. Сайты kaspersky.ru, drweb.ru, viruslist.ru и пр. не загружаются

4. Значительно снижается производительность компьютера Лечение 1. Отключаем сеть. Т.е. отключаем ADSLm Dial-up, LAN - любые сетевые подключения. Просто выдергиваем кабель.

2. Идем к неинфицированному компьютеру (в крайнем случае интернет-кафе), т.к. на инфицированном не удастся получить доступ к сайту, и скачиваем Dr.Web CureIt!. Это бесплатное приложение, которое может работать даже без установки. Скачанное приложение по возможности записываем на CD/DVD или флешку с защитой - дабы вирус не мог испортить программу. Если испортит - вместо приветственного окошка вы увидите окно стандартного распаковщика WinRAR SFX.

3. Чиним реестр с помощью установки ключа. Соглашаемся с внесением изменений в реестр (скачиваем restore_safe_boot.reg).

4. Загружаемся в безопасном режиме, удерживая длительное время сразу после включения компьютера клавишу F8. Должно появиться меню с выбором вариантов загрузки. Нам нужен “Безопасный режим”.

5. Лечим компьютер от вирусов. Для этого вставляем диск с записанным Dr.Web CureIt! и проводим полную проверку компьютера.

6. Перезагружаемся в обычном режиме.

7. Вновь проводим полную проверку.

8. Устанавливаем нормальный антивирус со свежими базами.

|

| |

| |

| alekx75 | Дата: Четверг, 07.01.2010, 22:49 | Сообщение # 4 |

Зачастивший

Группа: Постояльцы

Сообщений: 101

Статус: Offline

| tvorez,

Очень полезная темка...

Я уже решил проблему довольно таки радикальным методом.., проще говоря просто, переустановил систему вернувшись на XP.  )) Надо сказать до этого поставил 7ку, но что то меня она не очень вдохновила.., мне показалось, что она кушает непозволительно много рессурсов для тех прог с которыми я работаю..)) Возможно, позже я ещё вернусь к ней, но на данном этапе.. Не сомневаюсь, что производительность 7ки в разы больше, но всё, что мне нужно ХР тянет на ура.. )) Поэтому позволю сделать себе небольшое отсупление.. )) Надо сказать до этого поставил 7ку, но что то меня она не очень вдохновила.., мне показалось, что она кушает непозволительно много рессурсов для тех прог с которыми я работаю..)) Возможно, позже я ещё вернусь к ней, но на данном этапе.. Не сомневаюсь, что производительность 7ки в разы больше, но всё, что мне нужно ХР тянет на ура.. )) Поэтому позволю сделать себе небольшое отсупление..

Как нормально поставить ХP на Vista.. :

Так как я ставил ХP на Vista, то столкнулся с легендарной проблемой синего экрана.. Проблема решается довльна таки просто. Вдруг кому нить пригодится..

Я ставил на ноут, поэтому приведу пример именно для установки на ноут, хотя для PC принцип тот же..

И так вы приобрели ноут с Vista, вас достали эти тормоза и вы решили вернуться на старую добрую XP..:

Так как невозможность установки ХР на Vista попросту заключается в том, что при загрузке привод не видит жесткого диска из за отсудствия SATA-конороллера (дрова корочь.. :D) или же SATA-конроллер присудствует, но не переключен.., по этому:

1. Вставляем свой мультизагрузочный диск с ОС (операционной системой) ХР в СD/DVD - привод

2. При загрузке, жмем F2 (для ноута) или F8 (для PC) и попадаем в BIOS

3. Далее в BIOS заходим в меню "Aovanced" - выбираем вкладку "IDE Configuration" - "SATA Operatin Mode" и переключаем с "Enhanced" на "Compatible"

4. Сохраняем и устанавливаем как мы это делали обычно... ))

Вариант №2

Если по какой то причине в вашем ноуте нету возможности переключить SATA, то делаем следующее:

1. В Интернете ищем дрова для SATA-контроллера для своей модели ноута или PC

2. Скачиваем и устанавливаем программку nLite и с помощью неё вшиваем предварительно скачанные дрова, в свой мультизагрузочный диск с ОС XP.. О том как вшить дрова в мультизагрузочный диск, вы можете прочитать тут, здесь же вы можете и скачать саму программку.. На самом деле всё очень просто и нечего сложного там нету, как мне например показалось на первый взгляд.. :

3. Далее просто устанавливаете ОС с уже с вшитыми дровами в мультизагрузочный диск с ОС без всяких проблем..))

Не забудьте предварительно установить загрузку с CD/DVD-привода..:

Заходим в BIOS - Boot - Boot Device Priority - если на первом месте стоит Hard Drive (загрузка с жесткого диска), то ставим загрузку с CD/DVD (может быть просто написано название вашего CD/DVD привода) - просто выделяем CD/DVD и меняем

местами приоритет загрузки: на 1м месте должно быть CD/DVD, на втором Hard, далее сохраняем этот приоритет и ставим Ось..

4. Когда система установится, дальше просто скачиваем дайвера для своей модели и устанавливаем их как обычно..

Скачивать драйвера для своего ноута или PC лучше всего с оффсайта производителя, они как правило там есть..

Устанавливать дрова лучше в таком порядке: сначало для чипсета, потом аудио, видео дрова.., дальше все остальные..

После установки каждого драйвера, компьютер лучше всего перезагружать, обычно он сам предлагает это сделать, но не на все дрова.. ))

Лучше всего о драйверах позаботится предварительно до переустаноки системы, что бы потом не искать.. ))

И ещё чуток о програмке nLite.. С помощью неё вы можете так же вшить в свой мультизагрузочный диск, все необходимые для вашей модели компьютера драйвера и в принципе вам не нужно будет их устанавливать в последующем, после переустановки системы.. У вас будет готовый мультизагрузочный диск с необходимыми вам дровами.. Хотя впрочем, многие сейчас делают после установки системы копию диска с помощью таких продуктов как Acronis и не парятся.., но это отдельная тема и потом, иногда просто необходимо это делать самому.., нууу, что не забыть..

P.s Понимаю, что тут в большенстве своём прожженные опытом специалисты и им и так это заведомо всё известно.., но мало ли кому пригодится.. )) Сам сё проверял и делал, за написанное зуб даю..

|

| |

| |

| tvorez | Дата: Понедельник, 25.01.2010, 16:03 | Сообщение # 5 |

Писатель

Группа: Друзья

Сообщений: 4785

Статус: Offline

| alekx75,

Надеюсь что совместными усилиями мы победим все недуги)

Поговорим о больном! На сцене очередная зараза Trojan.Winlock что это такое!

"В январе 2010 года количество россиян, пострадавших от вредоносных программ, требующих за разблокировку Windows отправить платное SMS-сообщение, составило несколько миллионов.

Первые модификации Trojan.Winlock появились около 3-х лет назад. На тот момент они не представляли серьезной угрозы: автоматически удалялись с компьютера через несколько часов после установки, не запускались в Безопасном режиме Windows, а стоимость SMS-cообщений, которые требовали отправить авторы троянца, была не столь высокой, как сейчас (в среднем около 10 рублей в сравнении c 300-600 рублями). Теперь картина поменялась и вирус программу сделали изощренней она имеет свой модуль, использует бреши в Windows (OS) и инициирует дополнительные функции препятствующий их удалению и не только ..."

Думою что идея понятна!!! На экране меню с СМС с жестким требованием заслать деньги иначе все пропало, встречались даже случаи когда на экране вместо "Обоев" фото парнухи или того хлеще!!!

Теперь о борьбе с заразой. Бесплатно можно получить код разблокировки для чего:идем по ссылке www.drweb.ru на сайт " Докктура веб".

В открывшемся окне спускаемся в самый низ к окошечку "Получить код разблокировки по номеру и тексту сообщения, которое предлагается отправить: " с левой стороны ищем номер телефона и текст сообщения которые индицирует вирус на экране и выбираем его а в правой стороне появляется код разблокировки. Его и подставляем гнусному вирусу и отправляем.

Инода если вирус поумней он повторяет окно с требованием подтверждения возраста, подтверждаем и в следующем окне видим новое СМС с новым сообщением и требованием отправить новое СМС, не расстраиваемся а повторяем предыдущие пункты - установления кода разблокировки, теперь компьютер разблокирован. Нужно всеравно после перезагрузки "компа" произвести чистку его Антивирусом. Вот и все.

Надеюсь это поможет вам. Да благодарим NAC - Александра что он обовсем этом напомнил, ему Респект!

QS

Текст поправил и отвечаю на уже возникшие вопросы:

Да на сайте Касперского есть такой-же разблокировщик support.kaspersky.ru/viruses/utility , но одно но!!! Дело в том что у Касперского он был актуален до 2008 года, затем в оболочку Антивирусного продукта была вписана функция блокирования и этот сервис стал мение актуален и как следствие не обновляется след-но и большенство новых кодов он не выявляет!

|

| |

| |

| tvorez | Дата: Суббота, 01.05.2010, 00:04 | Сообщение # 6 |

Писатель

Группа: Друзья

Сообщений: 4785

Статус: Offline

| Хе-хе-хе ну вот мы и в "Хапре" кто о чема "блохастый" о баньке!  Вот такие беды и напасти случаются, будте внимательны есть такая чертовски неприятная программка -скрипт воровка. Сейчас очень эффективно используется злоумышленниками на соц сайтах, таких как в "Контакте" ну и так далее с целью воровства акков ну почтовых паролей так. как они там прописываются. Легко маскируется в рисунки с анимацией. поздравительные открытки и тд. и тп. Вот такие беды и напасти случаются, будте внимательны есть такая чертовски неприятная программка -скрипт воровка. Сейчас очень эффективно используется злоумышленниками на соц сайтах, таких как в "Контакте" ну и так далее с целью воровства акков ну почтовых паролей так. как они там прописываются. Легко маскируется в рисунки с анимацией. поздравительные открытки и тд. и тп.

имя этого врага "trojan.generic" он вносит свой код в автозагрузку и заботится о отсылке части "регистра "

Указанный троянец можно отнести к классу утилит удаленного администрирования компьютеров в сети. основная неприятность он пишет "логи" это копии ваших загрузок введенные пароли и т.д. все что вы ввели ему ведомо.

Для его фиксирования необходимо скачать утилиту сканирования и лечения avz.exe если она его не убьет то хотя бы выявит. А там уже прийдется повоевать в ручную, но пусть вам повезет.

Главное найти основную программу "трояна" у удалить, без этого борьба с заражёнными загрузочными файлами будет бесконечной он будет воскресать как Феникс.

|

| |

| |

| tvorez | Дата: Суббота, 19.03.2011, 01:46 | Сообщение # 7 |

Писатель

Группа: Друзья

Сообщений: 4785

Статус: Offline

| Решил я тут еще добавить кое что. вирусов много и борьба с ними непроста иногда ничего не получается, нужно стартануть с чего-то чистого и почистится!

Нам понадобятся:

- LiveCD Hirens, записанный на CD или DVD болванку. Нас интересует версия от 10.1. В ней обязательно должна быть облегченная Live (PE) версия Windows XP.

- бесплатная чистящая утилита CureIt. Она постоянно обновляется. Самая свежая версия всегда скачивается отсюда www.freedrweb.com

- бесплатная чистящая утилита Kaspersky Virus Removal Tool. Самая свежая версия всегда скачивается отсюда devbuilds.kaspersky-labs.com/devbuilds/AVPTool/

Скачайте и запишите исошку на болванку с помощью NERO либо другой программы записи дисков.

чистящие утилиты нужно скачать и положить на вакцинированную флешку.

Все эти операции проделать на другом, не зараженном компе.

Выключаем комп. Включаем и в начале загрузки входим в настройки BIOS. BIOS должен быть настроен так, чтобы комп вначале пытался загрузиться с CD а уж потом с жесткого диска.

Если настроено не так, меняем настройку на нужную нам. Выходим из BIOS с сохранением изменений (F10). Комп начинает перегружаться, предлагает нажать любую клавишу чтобы загрузиться с CD.

Жмем пробел. Появляется меню диска HIRENS. В нем клавишами вверх/вниз выбираем пункт WindowsXP MINI. Жмем ENTER. Ждем загрузки с CD.

Загружается специализированная программное обеспечение ежели выбрали Касперского диск там есть подробное описание он сам запустится останется полечится, если заточили РЕ ХР то нужно почистить содержимое c:\WinNT\TEMP (c:\Windows\TEMP), C:\Recycler (Корзина) и папок TEMP и "Temporary Internet Files" во всех профилях пользователя "C:\Documents and Settings\olden\Local Settings\" а для всех остальных - в остальных аналогичных папках типа "C:\Documents and Settings\[ЛЮБОЙЮЗЕР]\Local Settings\") ибо как правило там живет зло)))

|

| |

| |

| БелыйКот | Дата: Четверг, 24.03.2011, 04:50 | Сообщение # 8 |

Наблюдатель

Группа: Постояльцы

Сообщений: 43

Статус: Offline

| Полезная информация. Несмотря на антивирусник, вирусы все равно пролезают.

|

| |

| |

| tvorez | Дата: Среда, 08.06.2011, 12:00 | Сообщение # 9 |

Писатель

Группа: Друзья

Сообщений: 4785

Статус: Offline

| БелыйКот,

Да конечно, защита всегда чуть-чуть отстает. Вначале появляется проблема, а затем ищутся пути ее решения  Есть еще дополнения и изменения по борьбе с Банерами допишу чуть по позже! Есть еще дополнения и изменения по борьбе с Банерами допишу чуть по позже!

|

| |

| |

| Gonza | Дата: Среда, 30.11.2011, 20:11 | Сообщение # 10 |

Фоторепортер

Группа: Друзья

Сообщений: 600

Статус: Offline

| Нужен антивирус на нетбук, желательно проверенный. Экспериментировать не хочется, да и лень, если честно.

|

| |

| |

| tvorez | Дата: Четверг, 01.12.2011, 11:31 | Сообщение # 11 |

Писатель

Группа: Друзья

Сообщений: 4785

Статус: Offline

| Gonza,

Не вопрос, ставится и работает любой. Но немного попрошу уточнить ситуацию по нетбуку.

1.Что за моделька (память и жесткий диск)

2.Что за система на нем стоит

И сразу укажу что нужно поставить.

Есть новый антивирус Касперского Kaspersky CRYSTAL (но он тяжеловат)

На нетбуках из серии Касперсого я ставил Kaspersky Internet Security 2012 он полегче.

У пользователей видел установленные и Dr.Web

Основная масса пользует ESET NOD32

У многих стоит avast

Если совсем тускло по железу то ставить внутреннюю защиту Винды

Учитывая слабость нетбучков, предложил-бы просто подойти комплексно (поднять виндовый фаервольчик, поставить для очистки совести что полегче NOD, а раз в недельку чистится Каспером с диска!

|

| |

| |

| Gonza | Дата: Четверг, 01.12.2011, 19:42 | Сообщение # 12 |

Фоторепортер

Группа: Друзья

Сообщений: 600

Статус: Offline

| Acer Aspire One

процессор Atom 1330 МГц

память 1024 Мб DDR2

встроенная графика

жесткий диск 160 Гб. Винда ХР СП3 Home Edition, лицензия предустановленная.

KIS 2011 вешает наглухо, как только запускаю торрент. Ну, мож и не сразу, минут через пять-десять, не засекал.

Агрегат завел в хозяйстве по-случаю и хорошей цене, чтоб ноут не гонять. А тут, понимаешь, такая загогулина...

|

| |

| |

| tvorez | Дата: Пятница, 02.12.2011, 18:52 | Сообщение # 13 |

Писатель

Группа: Друзья

Сообщений: 4785

Статус: Offline

| AVG Internet Security 2012

ESET NOD32

Вот на этих двух продуктах рекомендую и остановится. Но для полноты счастья предлагаю увеличить до придела оперативную память 2 Gb и тогда в принципе все будет гут (так советуют его оптовики)

Но вот тут провели эксперимент с Каспером 2012, странно но у нас ничего не вырубило, при первой проверке чуть подвесил, да и чуть притормаживает при обновлении если работаешь и все..

|

| |

| |

| Gonza | Дата: Пятница, 02.12.2011, 21:36 | Сообщение # 14 |

Фоторепортер

Группа: Друзья

Сообщений: 600

Статус: Offline

| tvorez

Спасибо за рекомендации, буду пробовать.

|

| |

| |

| tvorez | Дата: Среда, 10.04.2013, 11:37 | Сообщение # 15 |

Писатель

Группа: Друзья

Сообщений: 4785

Статус: Offline

| Ну вот старые беды на новый лад! Кто о чем а я о вирусах. Стали меня доставать вопросами про "Вымогателей" это различного типа Блокеры работы Windows и по вопросам не лицензионности и просмотра разных запрещенных контентов, что в принципе вовсе неважно- вымогают деньги. Подробно как с ними бороться если так сказать вы не готовы побороться вручную с этой заразой.

Как я уже говорил рание неплохо-бы зарание обеспокоиться такой вариацией событий в жизни все возможно. Заходим на сайт Касперского или просто тычем вот сюда www.kaspersky.ru/virusscanner нажимаем на кнопочку "Загрузить" Kaspersky Rescue Disk сразу предлагается скачать образ этого диска. Скаченный образ придется записать на болванку DVD или CD (Nero Burning ROM, ISO Recorder, Roxio Creator и др.) ну вот теперь мы во все оружье!!!! В составе iso-образ есть програмулька которая лечит эту беду. К стати там же есть и создание загрузочной USB флешки сам процесс с простыми окнами очень понятен и его я разбирать не буду (он будет полезен если у вас нет DVD или CD) просто напомню что все данные на флешке будут удалены!!!!

Далее необходимо настроить компьютер для загрузки с носителя, на который мы записали образ. Это делается в программе BIOS. Чтобы войти в BIOS,

необходимо при загрузке компьютера нажать клавишу Delete или F2. Для некоторых материнских плат могут использоваться клавиши F1, F10, F11, F12, а также следующие сочетания клавиш: Ctrl+Esc; Ctrl+Ins; Ctrl+Alt; Ctrl+Alt+Esc; Ctrl+Alt+Enter; Ctrl+Alt+Del; Ctrl+Alt+Ins; Ctrl+Alt+S. Обычно информацию о том как загрузить BIOS можно увидеть при самом

начале загрузки компьютера.

В параметрах BIOS на вкладке BOOT необходимо задать порядок загрузки. Если мы записали CD/DVD диск, то в параметрах загрузки надо указать - CD-ROM Drive. Если записывали USB, то выбираем - Removable Devices. (BIOS и название параметров могут отличаться, точную информацию можно найти в

документации.) Вставьте CD/DVD-диск с образом в дисковод или подключите

USB-носитель с записанным образом к компьютеру. Перезагрузите

компьютер.

- После перезагрузки на экране появится первое окно Kaspersky Rescue Disk и сообщение Press any key to enter the menu.

Нажмите любую клавишу. Если этого не сделать, то компьютер загрузится с жесткого диска.

- Далее с помощью курсорных клавиш выберите язык графического интерфейса. Нажмите ENTER.

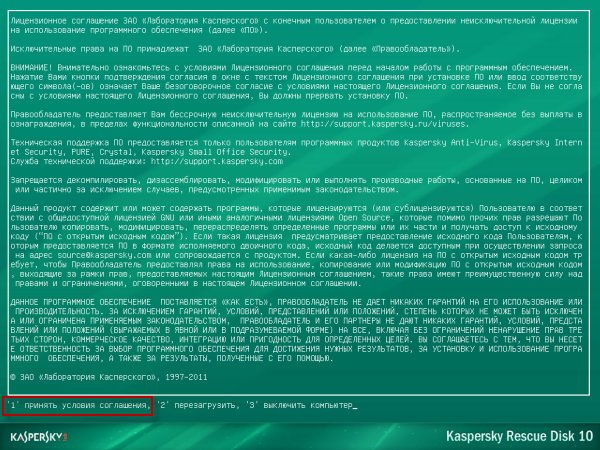

-В следующем окне мы увидим Лицензионное соглашение использования Kaspersky Rescue Disk с которым мы безусловно согласны и нажмимаем клавишу 1. ( если что, для перезагрузки нажимаем 2, для выключения компьютера нажимаем 3. )

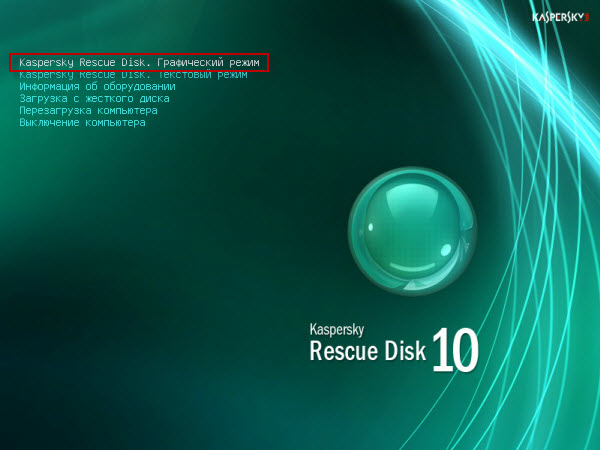

- В следующем окне выбераем вариант загрузки: Kaspersky Rescue Disk. Графический режим — загружает графическую подсистему (для большинства пользователей). Kaspersky Rescue Disk. Текстовый режим — загружает текстовый пользовательский интерфейс, который представлен консольным файловым менеджером Midnight Commander( типа Norton Commander но только для linux в принципе он не сильно отличается, просто все придется выбирать в ручную).

Выделите нужный вариант и нажмите ENTER. Дождитесь загрузки оболочки.

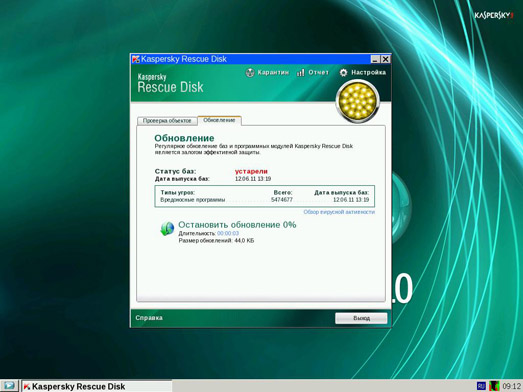

- После загрузки перед вами появится главное окно Kaspersky Rescue Disk.

Можно конечно и запустить общую проверку, но мы сейчас не об этом, нам нужно запустить Kaspersky WindowsUnlocker и поэтому сделаем следующее:

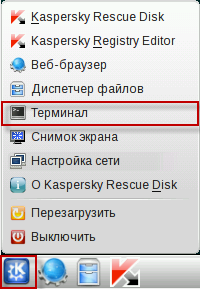

-Если мы загрузили Kaspersky Rescue Disk в графическом режиме, нажмите на кнопку меню в левом нижнем углу экрана и в меню выберите пункт Терминал.

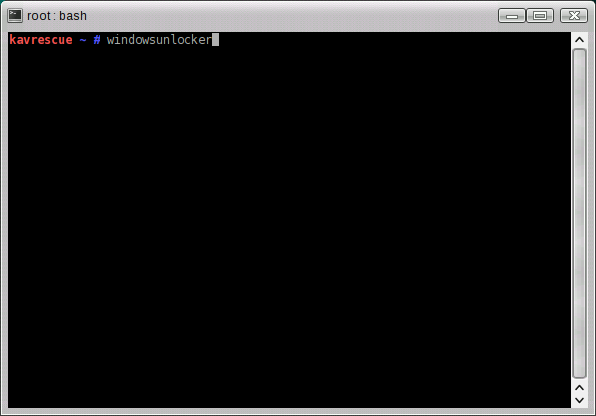

В командной строке введите команду windowsunlocker и нажмите Enter на клавиатуре.

-Если все же мы развлеклись и оказались той самой Mindnight Commander и перед нами Kaspersky Rescue Disk в текстовом режиме, нажмаем F10 для закрытия меню.

- Далее в нижней части окна Midnight Commander в командной строке водим windowsunlocker и нажмите Enter на клавиатуре.

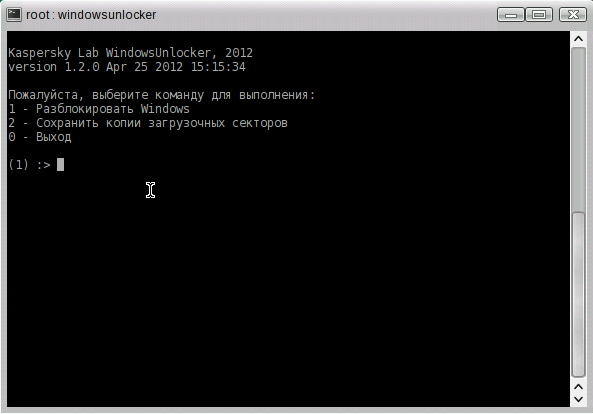

- После запуска консольной программы WindowsUnlocker на экране нам предложат выбрать действие. Нажмимаем 1 а затем ENTER. После этого программа проверит и восстановит значения реестра.

-Ну вот, после того, как программа WindowsUnlocker отработает, система будет разблокирована. Но сам вирус все еще остается в системе. Поэтому нажимаем 1 а затем ENTER и выходим их терминального режима и незабываем что обязательно нужно провести проверку системы на наличие вирусов. Продолжим работу не выходя из программы выбираем Kaspersky Rescue Disk назначаем обьекты для проверки и Бог нам в помощь:))))))

Но если вдруг это случилось а диска Касперского еще пока нет, но у вас под рукой установочный диск Windows c которого устанавливалась система, то можно поборотся и при помощи его, для это мы вставляем его в привод, естессссно до этого выполнив процедуру по обеспечению загрузки с него в BIOS.

После запуска установочного диска с Windows нам предложат выбрать действие, на этом этапе необходимо будет нажать

клавишу R- выбора режима восстановления. Далее нужно будет выбрать какую из операционных систем восстанавливаем, я надеюсь она у нас одна. Если вход на учётную запись администратора осуществляется после ввода пароля, то необходимо будет его ввести, в

противном случае просто нажать клавишу Enter. После того, как мы выполним указанные выше действия появится консоль восстановления, где следует ввести команду FIXBOOT, далее нажать Enter и подтвердить свои действия нажатием Y. После того, как команда будет выполнена - лечение MBR баннера будет закончено. Введим команду EXIT и перезагружаем компьютер но к сожалению это менее эффективно, НО ПУСТЬ НАМ ПОВЕЗЕТ. Успеха Вам и хвала создателю:)))))))))))

|

| |

| |

|